軟件供應鏈攻擊已成為當前網絡安全領域最嚴峻的挑戰之一。攻擊者不再直接針對最終應用,而是瞄準供應鏈上游的薄弱點,將惡意代碼注入或利用既有漏洞,進而危害下游大量用戶和組織。此類攻擊具有隱蔽性強、影響范圍廣、破壞性大的特點,令傳統安全防護措施難以有效應對。

當前應用安全面臨著三大核心挑戰,這些挑戰相互交織,共同構成了復雜的安全威脅環境:

應用安全風險高持續性:?隨著數字化轉型的加速,企業應用程序變得更加復雜,網絡攻擊的數量和種類也在不斷增多。根據 CNVD 官方統計數據,應用安全的攻擊占全部漏洞影響對象類型的七成以上。攻擊者利用應用程序的漏洞實施數據泄露、拒絕服務攻擊和其他惡意行為。

傳統安全防護能力割裂:傳統生產環境安全建設往往聚焦于網絡邊界防護(如WAF、FW)和主機層檢測(如EDR、HIDS)。這類單點式防護工具僅能提供局部、碎片化的安全可見性與檢測能力,難以有效防護應用內部邏輯與交互風險。

應用迭代周期顯著縮短:現代開發模式(如敏捷開發、DevSecOps)大幅提升了軟件發布頻率,導致安全測試窗口期被嚴重壓縮。傳統安全測試方法難以融入快速交付流程,且在有限時間內難以全面、及時地發現深層安全風險。

這三大挑戰相互作用,形成了一個惡性循環:高持續的應用安全風險需要更全面的防護,但割裂的傳統安全工具難以提供有效保護;短迭代周期要求安全能力深度內嵌(Shift Left),但傳統安全工具的集成度和自動化程度不足以滿足這一要求。因此,構建一套能夠適應現代開發模式、具備全鏈路可視性和自動化能力的應用安全防護體系,已成為企業迫切的安全剛需與關鍵基礎設施。

?

當近年來發生的幾起重大供應鏈安全事件,深刻揭示了供應鏈攻擊的巨大破壞力和深遠影響:

· SolarWinds 事件(2020年):史上最嚴重的供應鏈攻擊

2020年12月,FireEye 發現了一起被命名為 UNC2452 的攻擊活動,攻擊者成功入侵了 SolarWinds 公司的 Orion 網絡管理軟件。攻擊者在2020年3-6月期間,將惡意代碼植入到 SolarWinds Orion 軟件的更新包中,形成了一個名為 SUNBURST 的后門。由于 SolarWinds 是一家為眾多政府機構和大型企業提供網絡管理軟件的公司,這次攻擊影響了全球18000多個組織,包括美國財政部、商務部、國土安全部等多個政府部門,以及微軟、思科、英特爾等知名企業。

攻擊者通過合法的軟件更新渠道分發惡意代碼,使得這次攻擊具有極強的隱蔽性。一旦用戶安裝了被篡改的更新,惡意軟件就會在受害者系統中建立持久化訪問,允許攻擊者竊取敏感信息、橫向移動到其他系統,甚至植入更多的惡意工具。這起事件被認為是”史上最嚴重”的供應鏈攻擊,不僅造成了巨大的經濟損失,更對全球網絡安全防御體系產生了深遠影響。

·?Log4j 漏洞事件(2021年):影響全球的”核彈級”漏洞

2021年11月,Apache Log4j 日志記錄庫被發現存在一個嚴重的遠程代碼執行漏洞(CVE-2021-44228),被安全研究人員稱為”Log4Shell”。Log4j 是Java生態系統中使用最廣泛的日志記錄庫之一,被集成到數百萬個應用和服務中。這個漏洞允許攻擊者通過發送特制的日志消息,遠程執行任意代碼,完全控制受影響的系統。

由于 Log4j 的廣泛使用,這個漏洞的影響范圍極其龐大,幾乎涵蓋了所有使用Java技術棧的應用和服務,包括云服務、企業應用、游戲服務器、物聯網設備等。全球數百萬個應用受到影響,修復工作持續了數月之久。更為嚴重的是,由于 Log4j 作為底層依賴被深度集成到各種軟件中,許多組織甚至不知道自己的系統中使用了這個組件,導致漏洞修復工作異常困難。

·?CCleaner 供應鏈攻擊(2017年):合法軟件的惡意篡改

2017年,知名系統清理軟件 CCleaner 的官方版本被發現植入了惡意代碼。攻擊者成功入侵了 CCleaner 的開發環境,在軟件的編譯過程中植入了后門代碼。在一個多月的時間里,超過230萬用戶下載并安裝了被篡改的 CCleaner 版本。惡意代碼會收集用戶的系統信息并發送到攻擊者控制的服務器,同時為進一步的攻擊做準備。

這起事件特別值得關注的是,攻擊者針對特定的高價值目標(包括多家知名科技公司)部署了第二階段的惡意載荷,顯示出供應鏈攻擊的精準性和針對性。由于CCleaner具有官方數字簽名,大多數安全軟件都將其視為可信軟件而放行,這進一步凸顯了供應鏈攻擊的隱蔽性。

這些真實案例共同揭示了供應鏈攻擊的幾個關鍵特征:攻擊者越來越傾向于攻擊上游供應商,通過”一點突破,全面開花”的方式擴大影響;攻擊具有極強的隱蔽性,往往利用合法渠道和可信軟件進行傳播;影響范圍廣泛,一旦成功可能影響數百萬用戶;修復難度大,需要全行業的協同努力。這些特征使得供應鏈安全成為當前網絡安全領域最具挑戰性的問題之一。

?

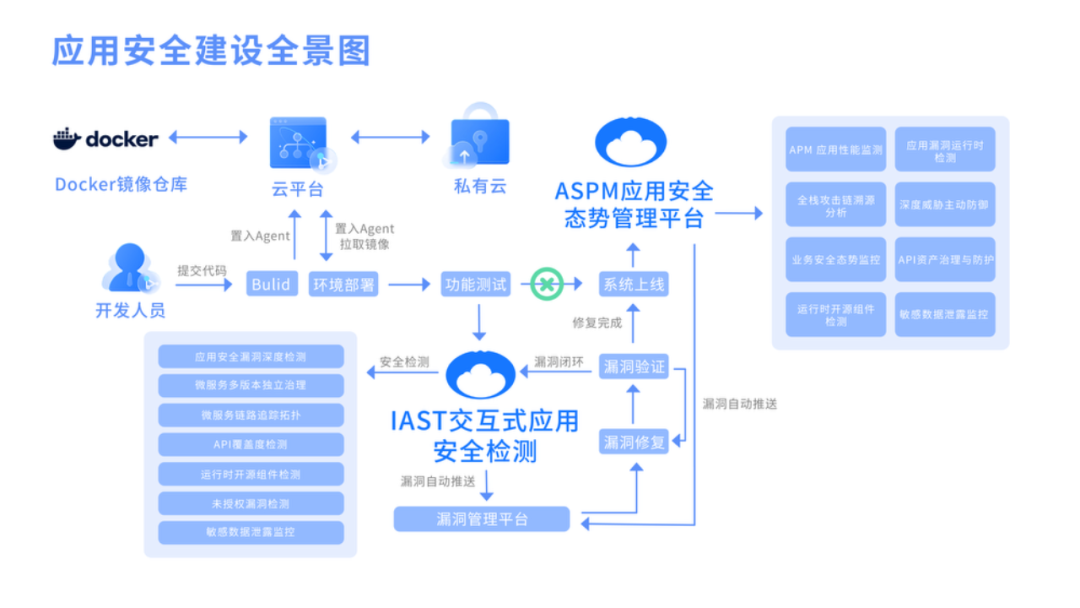

面對日益嚴峻的軟件供應鏈安全挑戰和應用安全現狀,企業需要一套能夠覆蓋軟件全生命周期、從開發到運行、從代碼到業務邏輯的綜合性安全解決方案。聽云憑借其在應用性能管理和應用安全領域的深厚積累,構建了一套完善的應用安全產品全景圖,旨在為企業提供全鏈路、全方位的安全防護能力。

聽云應用安全產品體系以ASPM(應用安全態勢管理)IAST(交互式應用安全測試系統)為核心,輔以其他能力,共同構筑起一道堅不可摧的數字防線。

通過聽云應用安全產品全景圖,企業能夠:

? 全面掌握供應鏈風險:?動態構建組件譜系畫像,自動關聯 CVE 漏洞庫,實現第三方組件已知/潛在漏洞的全量覆蓋與實時預警,解決傳統方案漏報率高、更新滯后問題。

? 實現安全能力內建:基于運行時深度洞察,精準識別高風險組件漏洞與攻擊面暴露點,賦能安全團隊將關鍵風險信息高效同步至開發側,并提供修復優先級建議,顯著提升漏洞治理效率與跨團隊協同效能

? 未知威脅實時免疫:基于應用內存指令流監控與異常行為分析的運行時防護引擎,無需依賴預置規則庫即可有效攔截 Log4j2、Fastjson 等 0day 漏洞利用攻擊,防御效果顯著優于傳統流量層方案。

? 快速響應安全事件:基于運行時攻擊鏈追蹤與漏洞利用路徑精準還原,實現組件級漏洞的代碼級溯源與根因分析,大幅壓縮安全事件應急響應周期。

在軟件定義一切的時代,軟件供應鏈安全是企業不可忽視的生命線。聽云致力于成為企業最值得信賴的安全伙伴,共同筑牢數字防線,賦能業務安全發展。

?

文章數據來源:

[1] Synopsys. (2023). Open Source Security and Risk Analysis (OSSRA) Report 2023.

[2] FireEye. (2020). Highly Evasive Attacker Leverages SolarWinds Supply Chain to Compromise Global Victims With SUNBURST Backdoor.

[3] Apache Software Foundation. (2021). Apache Log4j Security Vulnerabilities.?

[4] Cisco Talos. (2017). CCleaner Command and Control Infrastructure Seized.?

推薦閱讀

?在互聯網時代,應用性能成為企業競爭力的重要組成部分。為了確保應用程序始終以高效、穩定的方式運行,apm應用性能管理廠家成為眾多企業和機構的好幫手。本文將為您介紹apm應用性能管理廠家的相關概念、工作原理以及行業應用。

2023-08-28

AIOps是人工智能和IT運營的融合,通常被稱為解決方案,代表著有效的自動化。但在許多情況下,它只解決了一小部分問題——對警報進行分類,并將數據級別降低到更易于管理的程度。為了充分挖掘其潛力,組織應該為AIOps尋找更復雜的用例,這些用例可以擴展到IT操作之外——想讓DevOps自動化的AI,或者更好的BizDevSecOps。

2023-03-14